Malware Detection & Analyse

Mit modernen Sandboxing-Methoden Malware entgegentreten

Die ständig wachsende Bedrohung durch Advanced Malware ist ein altbekanntes – und immer wieder aktuelles – Thema. Die meisten Unternehmen haben mittlerweile in mehrstufige Sicherheitskonzepte und hochwertige Sicherheitstechnologien investiert, doch nicht immer erfüllen sich die Erwartungen. Security-Teams haben weiterhin Schwierigkeiten, moderne Malware präzise zu analysieren und erfolgreich zu bekämpfen. Überlastung durch Fehlalarme, zeitaufwändige manuelle Analyse-Prozesse, unzureichende Threat Intelligence und Malware, unzureichende Einblicke in das Verhalten der Malware und verzögerte Incident Response. Das sind Aussagen, die immer wieder von Security-Teams zu hören sind.

Unser Technologiepartner VMRay hat sich auf die Fahnen geschrieben, mit innovativen Sandboxing-Lösungen die Lücken in den bestehenden Security-Stacks seiner Kunden zu schließen und durch Automatisierung von Analyse- und Erkennungsprozessen mehr Effizienz in den SOC- und Incident-Response-Bereich zu bringen. Das Security-Unternehmen aus Deutschland hat sich eine internationale Kundenbasis geschaffen, zu der neben global agierenden Finanzunternehmen, zahlreichen Forschungsinstituten und Regierungsbehörden aus aller Welt auch einige Technologieriesen aus USA gehören.

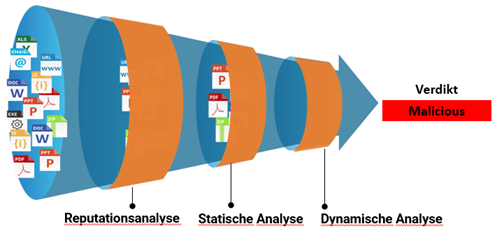

Allen VMRay Produkten liegt die VMRay Plattform zugrunde, die verschiedene Analyse-Engines vereint:

- Bei der Reputationsanalyse werden durch Abfrage einer Cloud-basierten Reputationsdatenbank bekannte bösartige File-Hashes und URLs ermittelt.

- Die statische Analyse identifiziert und extrahiert aktive Elemente, die in verdächtigen Dateien gefunden werden, wie z. B. eingebettete Skripts, Links und Makros.

- Die dynamische Analyse setzt die branchenführende, Hypervisor-basierten Sandboxing-Technologie von VMRay ein und identifiziert bislang unbekannte, hochentwickelte Malware.

Key Feautres

Hochresistent gegen Sandbox Evasion

Viele gängige Sandboxing-Methoden hinterlassen in der Analyse-Umgebung deutliche Zeichen, die moderne Malware erkennen lässt, dass sie unter Beobachtung steht. Die Schadsoftware wird daraufhin versuchen, durch Vortäuschen harmlosen Verhaltens der Entdeckung zu entgehen (Sandbox Evasion). Diesen Verschleierungstaktiken der Malware begegnet VMRay durch den Einsatz einer innovativen, Hypervisor-basierten Sandboxing-Technologie. Hier erfolgt die Beobachtung von außerhalb der Analyse-Umgebung (aus der Hypervisor-Schicht heraus) und bleibt für die Schadsoftware unsichtbar.

Volle Sichtbarkeit des Malware-Verhaltens

VMRay erfasst jede Interaktion zwischen Malware und Zielsystem mit einer Granularität, die bis zur Ebene von Funktionsaufrufen reicht. Detailtiefe ist unerlässlich für Incident Response, digitale Forensik und Threat Hunting. VMRay automatisiert Benutzer-Aktivitäten, wie z. B. das Anklicken von Links und Download-Buttons oder Neustarts der Maschine. Um zielgerichtete Angriffe aufzudecken, die nur auf den Rechnern der anvisierten Organisation ihr Verhalten zeigen, kann die reale Umgebung detailgetreu mithilfe von Golden Images und Geo-Location-Einstellungen nachgebildet werden.

Reporting ohne Hintergrundrauschen

Das ausgefeilte Monitoring und Reporting von VMRay dokumentiert granular das Vorgehen in der Sandbox, ohne irrelevante Informationen aufzunehmen (Hintergrundrauschen). Ein Beispiel: wird bei einer Malware-Analyse ein Microsoft Word-Dokument unter die Lupe genommen, dann sollten die gerechtfertigten Interaktionen der Anwendung mit der Systemumgebung keinesfalls im Report erscheinen. Je nach Sandbox kann das Signal-Rausch-Verhältnis jedoch bis zu 1:100 betragen. Werden Nutzsignale durch Rauschen in hohem Ausmaß verwässert, wird es sehr schwierig, Angriffsvektoren aufzudecken.

Ihre Vorteile

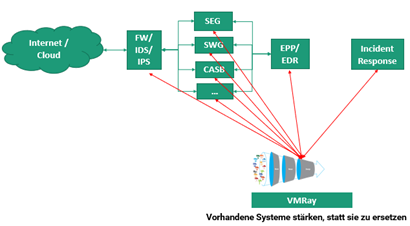

Den Nutzen der vorhandenen Security-Umgebung maximieren

VMRay sorgt für Investitionsschutz, denn der VMRay-Ansatz lautet „vorhandene Systeme stärken, statt sie zu ersetzen“. VMRay generiert hochpräzise, zuverlässige Bedrohungsinformationen (Threat Intelligence) und stellt sie in der vorhandenen Security-Umgebung bereit, um beispielsweise Blockierungen von Endpoints und andere Sicherheitsmaßnahmen auszulösen. Um die Integration in die Security-Umgebung zu vereinfachen, stehen Out-of-the-Box Konnektoren zur Verfügung, um gängige Systeme wie z.B. EDR-Lösungen (Endpoint Detection & Response) oder SOAR-Lösungen (Security Orchestration, Automation and Response) einzubinden.

Effizienz von SOC und Incident Response maximieren

VMRay entlastet SOC- und IR-Teams durch Prozessautomatisierungs- und Alert-Triage-Funktionen. Das ist in Zeiten von Fachkräftemangel und allgegenwärtiger Alert Fatigue ein wichtiges Kriterium. Automatisierte Erkennungs- und Analyseprozesse sind skalierbar, sodass auch Teams mit geringer Personalstärke den stetigen Anstieg im Malwareaufkommen bewältigen können. Die Automatisierung erstreckt sich auch auf die Extraktion zuverlässiger IoCs (Indicators of Compromise) aus der Masse forensischer Daten, denn in vielen Security Teams werden IoCs immer noch manuell generiert – ein zeitaufwändiger Vorgang, der erfahrene Threat Analysten voraussetzt.

Attacker-Dwell-Time reduzieren

Die zentralisierten Analysefunktionen der VMRay Plattform helfen Lücken in der Security-Umgebung zu schließen, laterale Bewegungen von Cyberangriffen aufzudecken und die Verweildauer bisher unentdeckter Eindringlinge zu minimieren. Die Cyber-Resilienz der Security-Umgebung wird insgesamt auf ein höheres Level gehoben, und die schnellere Erkennungs-, Analyse- und Response-Zeiten begrenzen die Auswirkungen von Sicherheitsverletzungen.